「Wi-Fiのセキュリティの種類って何を選べばいいの?」

WindowsでWi-Fi(無線LAN)に手動で接続しようとしたとき、「セキュリティの種類」や「暗号化の種類」という項目で何を選べばいいか迷ったことはありませんか。

特に「ワイヤレスネットワークに手動で接続」の画面では、WEPやWPA3、802.1xなど専門用語が並び、どれが安全なのか分かりにくいと感じる方も多いでしょう。

この記事では、WindowsのWi-Fi手動接続設定に関連するセキュリティや暗号化の種類について、IT初心者の方にも分かりやすく網羅的に解説します。

各方式の仕組みや違いを理解することで、より安全なネットワーク環境を構築できるようになります。

まずは結論から

Wi-Fiのセキュリティ設定は、利用する環境(家庭用か企業用か)と、ルーターや端末の対応状況によって最適な選択肢が変わります。

要点だけをまとめると、以下のようになります。

- 家庭用・個人利用の場合:ルーターと端末が対応していれば「WPA3-パーソナル」を選ぶのが最も安全です。対応していない場合は「WPA2-パーソナル」と「AES」の組み合わせを選びます。

- 企業・組織利用の場合:「WPA2-エンタープライズ」または「WPA3-エンタープライズ」を選び、RADIUSサーバーを用いた「802.1x」認証を行うのが標準的です。

- 絶対に避けるべき設定:「認証なし(オープンシステム)」や「WEP」、暗号化方式の「TKIP」はセキュリティ上の重大な欠陥があるため、使用してはいけません。

Wi-Fiセキュリティの基本|認証と暗号化の2つの役割

Wi-Fiのセキュリティ設定を理解する上で重要なのが、「認証」と「暗号化」の違いです。

これらはよく混同されますが、役割が全く異なります。

認証(Authentication)とは、「通信相手が正しいか(許可されたユーザーや端末か)」を確認する工程です。

ネットワークの入り口で、身元を確認する「関所」のような役割を果たします。

暗号化(Encryption)とは、認証を通過した後の「通信内容を第三者に盗み見られないように保護する」仕組みです。

データを解読不可能な形式に変換して送受信し、正しい鍵を持つ相手だけが元のデータに戻せるようにします。

つまり、Wi-Fiのセキュリティは「正しい相手かを確認する(認証)」と「通信内容を隠す(暗号化)」の2段構えで守られているのです。

「認証なし(オープンシステム)」とWEP|使ってはいけない古い規格

Windowsの「セキュリティの種類」で選択できる主な認証方式について、古いものから順番に解説します。

認証なし(オープンシステム)

「認証なし(オープンシステム)」は、パスワードなどの認証を一切行わずにWi-Fiに接続できる設定です。

誰でも自由に接続できるため、カフェやホテルなどの公衆無料Wi-Fiでよく使われています。

しかし、通信が暗号化されないため、悪意のある第三者に通信内容(パスワードや個人情報など)を簡単に盗み見られる危険性があります。

自宅やオフィスのネットワークでこの設定を使用することは絶対に避けてください。

WEP(Wired Equivalent Privacy)

WEPは、Wi-Fiが普及し始めた初期(1997年)に登場した最も古いセキュリティ規格です。

当時は画期的な技術でしたが、現在では数分でパスワードを解読されてしまう重大な脆弱性(セキュリティ上の欠陥)が見つかっています。

WEPを使用していると、通信内容を盗聴されたり、ネットワークに不正侵入されたりするリスクが非常に高くなります。

現在では「使用してはいけない危険な規格」とされており、古いゲーム機などWEPしか対応していない機器を除き、絶対に選ばないようにしましょう。

WPA2-パーソナルとWPA3-パーソナル|家庭向けの標準設定

家庭や小規模なオフィスで一般的に使われるのが「パーソナル」と呼ばれる規格です。

WPA2-パーソナル(WPA2-Personal / WPA2-PSK)

WPA2-パーソナルは、現在最も広く普及している家庭向けのセキュリティ規格です。

「事前共有キー(PSK:Pre-Shared Key)」と呼ばれる、ルーターと端末で共通のパスワードを入力することで認証を行います。

WEPの弱点を克服し、強力な暗号化方式(AES)を採用しているため、十分な安全性を持っています。

ただし、パスワードが短すぎたり単純すぎたりすると、「総当たり攻撃(ブルートフォース攻撃)」などで破られるリスクがあるため、複雑なパスワードを設定することが重要です。

WPA3-パーソナル(WPA3-Personal / WPA3-SAE)

WPA3-パーソナルは、2018年に登場した最新の家庭向けセキュリティ規格です。

WPA2の弱点をさらに強化しており、現在最も安全な選択肢です。

最大の特徴は、「SAE(Simultaneous Authentication of Equals)」という新しい鍵交換の仕組みを採用している点です。

これにより、万が一パスワードが短くても、総当たり攻撃や辞書攻撃による解読が非常に困難になりました。

ルーターとパソコンの両方がWPA3に対応している場合は、迷わずこの設定を選びましょう。

WPA2-エンタープライズと802.1x|企業ネットワークの仕組み

企業や大学などの大規模ネットワーク向けに設計されたのが「エンタープライズ」規格です。

WPA2-エンタープライズ(WPA2-Enterprise)

WPA2-エンタープライズは、パーソナル版のように全員で同じパスワードを共有するのではなく、ユーザー一人ひとり(または端末ごと)に異なるIDとパスワード、あるいは「デジタル証明書」を用いて個別に認証を行います。

この高度な認証を実現するために、「RADIUS(ラディウス)サーバー」という専用の認証サーバーが必要になります。

社員が退職した際も、その社員のIDを無効にするだけで済むため、パスワード変更の手間がなく、高いセキュリティと管理のしやすさを両立しています。

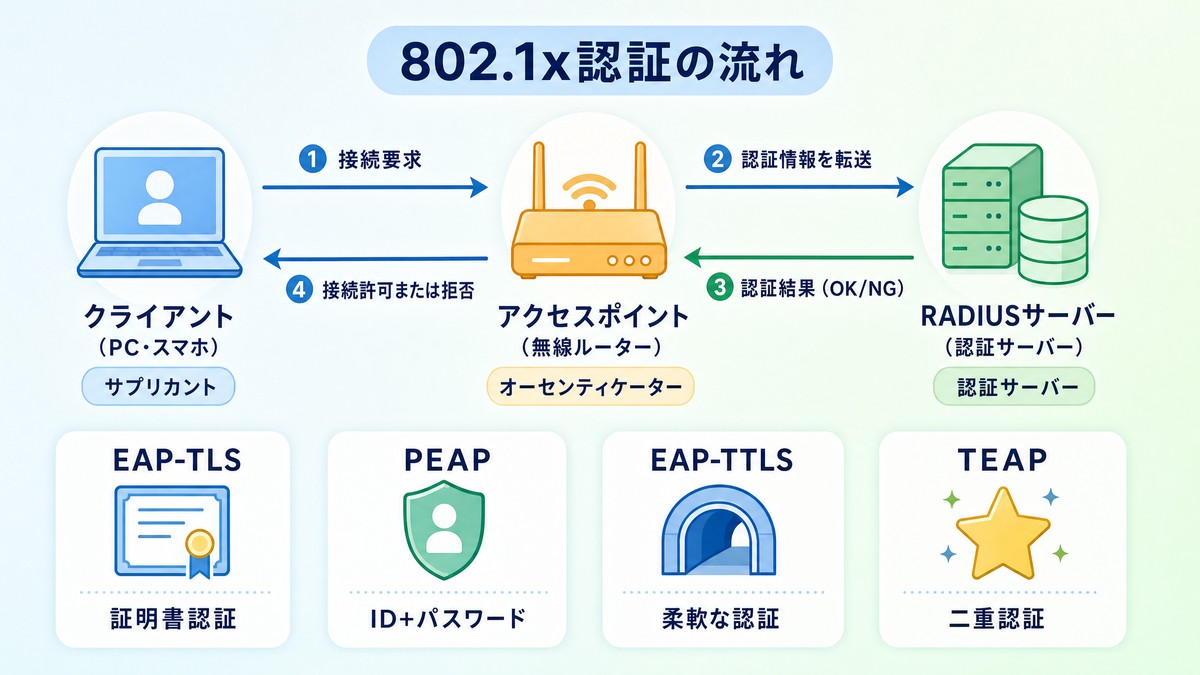

802.1x(IEEE 802.1X)

802.1xは、WPA2-エンタープライズなどで使用される「ネットワークの入り口で認証を行うための標準規格(フレームワーク)」です。

有線LANと無線LANの両方で利用されます。

802.1x自体は「どのように認証するか」という枠組みを提供するだけで、実際の認証のやり取りは「EAP(拡張認証プロトコル)」という仕組みを使って行われます。

「802.1x認証」という言葉は、多くの場合「企業向けの高度な個別認証システム」を指していると考えて問題ありません。

EAPの種類を徹底比較|EAP-TLS・PEAP・EAP-TTLS・TEAP

WPA2-エンタープライズや802.1x環境では、「EAP(Extensible Authentication Protocol)」という仕組みを使って認証を行います。

Windowsの設定画面では、このEAPの具体的な方式を選ぶ必要があります。代表的なものを解説します。

スマートカードまたはその他の証明書(EAP-TLS)

EAP-TLSは、ユーザーの端末(パソコンやスマホ)と認証サーバーの双方に「デジタル証明書」をインストールして認証を行う方式です。

パスワードを使わず、偽造が極めて困難な証明書で身元を確認するため、最もセキュリティレベルが高い(強固な)方式とされています。

ただし、すべての端末に証明書を発行・インストールし、有効期限を管理する手間(運用コスト)が非常に大きいため、厳格なセキュリティが求められる大企業や金融機関などで主に採用されています。

保護されたEAP(PEAP)

PEAP(Protected EAP)は、Microsoftなどが開発した、企業向けWi-Fiで非常に広く使われている方式です。

サーバー側には証明書が必要ですが、ユーザーの端末側には証明書が不要で、「ユーザーIDとパスワード」で認証を行います。

サーバーの証明書を使って安全な「暗号化トンネル」を作り、そのトンネルの中でパスワードを送信するため、パスワードが盗み見られる心配がありません。

Windowsに標準搭載されており、導入や管理が容易なため、多くの企業や教育機関で採用されています。

EAP-TTLS

EAP-TTLSは、PEAPと非常によく似た仕組みを持つ方式です。

こちらもサーバー側の証明書で暗号化トンネルを作り、その中でパスワード認証などを行います。

PEAPとの主な違いは、トンネルの中で使える認証方式の柔軟性です。

PEAPが主にMicrosoftの認証方式(MSCHAPv2)に固定されているのに対し、EAP-TTLSは様々な古い認証方式も内包できるため、Linuxなどのオープンソース環境や大学のネットワークなどでよく使われます。

トンネルEAP(TEAP)

TEAP(Tunneled EAP)は、PEAPやEAP-TTLSの進化版として登場した新しい規格です。

最大の特徴は、1回の接続処理の中で「端末(マシン)の認証」と「ユーザーの認証」を連続して行える点です。

例えば、「会社の許可したパソコンであること」を確認した上で、「正しい社員がログインしていること」を二重にチェックできます。

Windows 10以降で標準サポートされており、より柔軟で高度なセキュリティポリシーを実現できる次世代の方式として注目されています。

暗号化の種類|TKIPとAESの違い

認証を通過した後の通信を守る「暗号化の種類」について解説します。

Windowsの設定では、主に以下の2つを目にすることがあります。

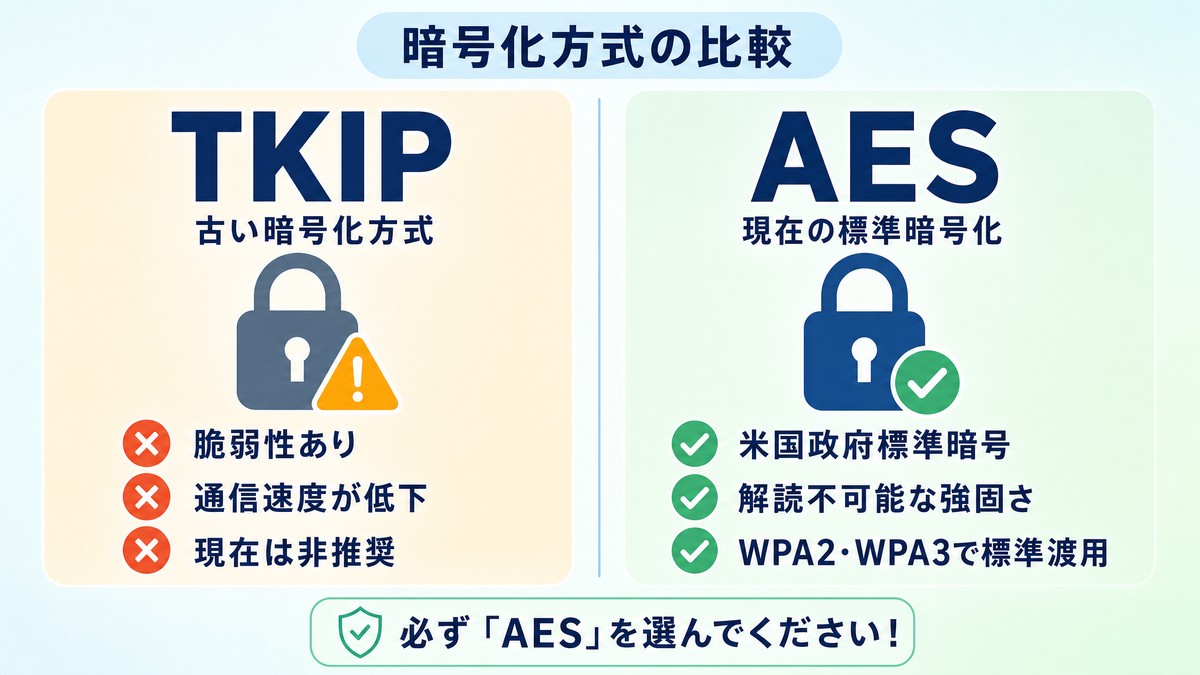

TKIP(Temporal Key Integrity Protocol)

TKIPは、WEPの脆弱性が問題になった際、古い機器でもソフトウェアの更新だけで対応できるように開発された「つなぎ」の暗号化方式です。

WEPよりは安全ですが、ベースとなっている技術が古く、現在ではTKIPにも脆弱性が発見されています。

通信速度が低下する原因にもなるため、現在では使用すべきではない古い規格です。

設定画面でTKIPを選べる場合でも、絶対に選ばないようにしてください。

AES(Advanced Encryption Standard)

AESは、現在主流となっている非常に強力で安全な暗号化方式です。

アメリカ政府の標準暗号としても採用されており、現在のコンピューターの計算能力では解読が不可能とされています。

WPA2やWPA3では、このAESを使用することが標準となっています。

Wi-Fiの暗号化設定では、常に「AES」を選ぶのが正解です。

「ネットワークがブロードキャストしていない場合でも接続する」の意味

WindowsのWi-Fi手動接続画面には、「ネットワークがブロードキャストしていない場合でも接続する」というチェックボックスがあります。

これは、「ステルス機能(SSIDの隠蔽)」が有効になっているWi-Fiルーターに接続するための設定です。

通常、Wi-Fiルーターは自分の存在を周囲に知らせるために、ネットワーク名(SSID)を常に発信(ブロードキャスト)しています。

ステルス機能を有効にすると、この発信が止まり、スマホやパソコンのWi-Fi一覧に名前が表示されなくなります。

この隠れたネットワークに接続したい場合は、手動で正確なSSIDを入力し、このチェックボックスをオンにする必要があります。

ただし、ステルス機能は「見えなくする」だけであり、専用のツールを使えば簡単に見つけられてしまうため、セキュリティ対策としての効果はほとんどありません。

むしろ、パソコン側が「このネットワークはないか?」と常に探し続けることになり、バッテリー消費が早まるなどのデメリットがあるため、特別な理由がない限り使用は推奨されません。

まとめ

Windowsでワイヤレスネットワークに手動接続する際のセキュリティ設定について解説しました。

専門用語が多く難しく感じますが、ポイントを押さえれば適切な設定を選ぶことができます。

- 家庭用なら「WPA3-パーソナル」または「WPA2-パーソナル+AES」を選ぶ

- 企業用なら「WPA2/WPA3-エンタープライズ(802.1x)」で、用途に合わせてEAP-TLSやPEAPを選択する

- 「WEP」「TKIP」「認証なし」は絶対に使わない

これらの基本ルールを守り、安全で快適なWi-Fi環境を構築してください。